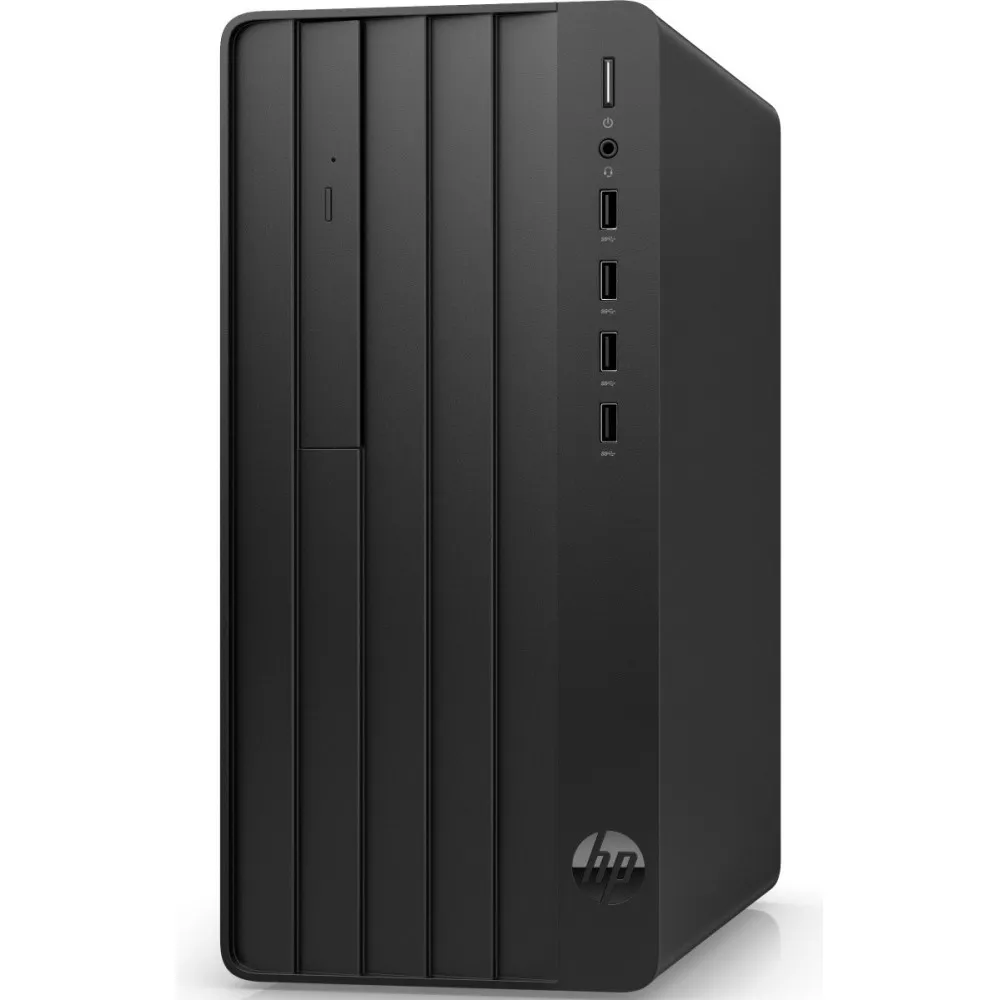

Najważniejsze cechy desktopa HP Pro 290 G9 Tower B6ZA8PL86ET

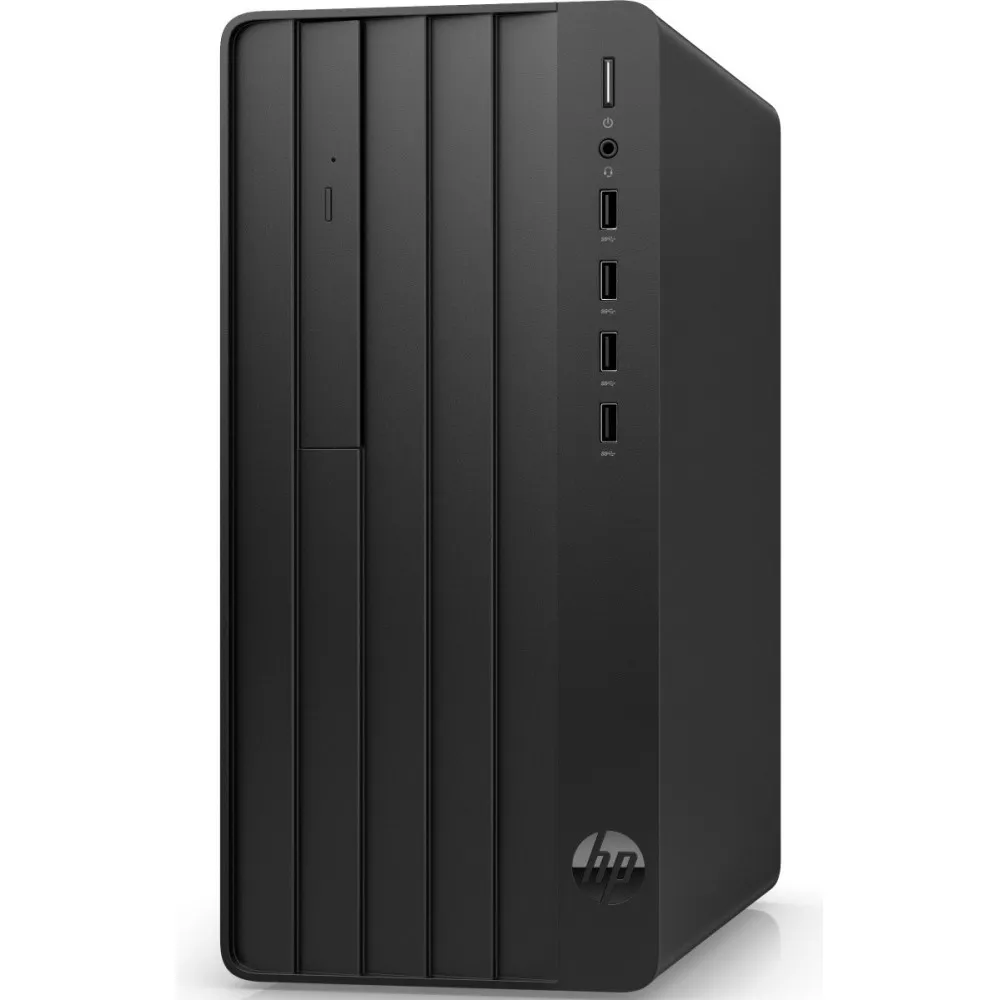

Komputer HP Pro 290 G9 Tower B6ZA8PL86ET jest przedstawicielem serii desktopów biurowych HP Pro 290 G9 Tower. Do przechowywania danych służy dysk SSD (M.2 NVMe PCie x4, jednostronne, 2280, 1 TB) o pojemności 1 TB. Konfiguracja obejmuje dodatkowo drugi dysk HDD (SATA3 3,5 cala, 7200 obr./min, 4 TB) o pojemności 4 TB.

Komputer HP Pro 290 G9 Tower B6ZA8PL86ET jest przedstawicielem serii desktopów biurowych HP Pro 290 G9 Tower. Do przechowywania danych służy dysk SSD (M.2 NVMe PCie x4, jednostronne, 2280, 1 TB) o pojemności 1 TB. Konfiguracja obejmuje dodatkowo drugi dysk HDD (SATA3 3,5 cala, 7200 obr./min, 4 TB) o pojemności 4 TB.

W modelu zastosowano 6-rdzeniową jednostkę centralną i5-12400 z rodziny procesorów Intel Core i5 generacji Alder Lake. Częstotliwość taktowania jednostki centralnej to 4,40 GHz. CPU osiągnął 18791 punktów w aplikacji PassMark. Wielkość pamięci cache CPU wynosi 18 MB. Za generowanie obrazu odpowiada zintegrowana karta graficzna Intel UHD Graphics 730. Użytkownik komputera ma do dyspozycji 32 GB pamięci RAM. Producent zastosował pamięć typu DDR4 z taktowaniem na poziomie 3200 MHz. Maksymalna ilość pamięci RAM, którą można zaistalować w komputerze, wynosi 64 GB. W modelu zainstalowano moduły umożliwiające komunikację z siecią bezprzewodową Wi-Fi w standardzie 802.11ax oraz w standardzie Bluetooth (wersja 5.3). Podzespoły komputera zostały zainstalowane w czarnej obudowie typu Tower. Waga komputera HP Pro 290 G9 Tower B6ZA8PL86ET wynosi 4,70 kilograma. Model działa pod kontrolą systemu operacyjnego Windows 11 Pro.

Produkt jest objęty 3-letnią gwarancją producenta w trybie Carry-in. Podzespoły instalowane w ramach modyfikacji konfiguracji bazowej producenta są objęte gwarancją sklepu 3 lata Carry-in.

Procesor Intel Core i5-12400

Intel Core i5-12400 to niezwykle popularny procesor stacjonarny, który zadebiutował na rynku w styczniu 2022 roku. Jednostka ta stanowi istotny element linii Core i5 i bazuje na architekturze Alder Lake-S, wykorzystując nowoczesne gniazdo Socket 1700. Dzięki zastosowaniu technologii Intel Hyper-Threading sześć fizycznych rdzeni procesora pozwala na efektywną obsługę dwunastu wątków jednocześnie, co znacząco przekłada się na płynność pracy wielozadaniowej. Układ dysponuje 18 MB pamięci podręcznej trzeciego poziomu i w standardowych warunkach pracuje z częstotliwością 2,5 GHz, jednak w razie zapotrzebowania na większą moc potrafi zwiększyć taktowanie w trybie boost aż do 4,4 GHz.

Intel Core i5-12400 to niezwykle popularny procesor stacjonarny, który zadebiutował na rynku w styczniu 2022 roku. Jednostka ta stanowi istotny element linii Core i5 i bazuje na architekturze Alder Lake-S, wykorzystując nowoczesne gniazdo Socket 1700. Dzięki zastosowaniu technologii Intel Hyper-Threading sześć fizycznych rdzeni procesora pozwala na efektywną obsługę dwunastu wątków jednocześnie, co znacząco przekłada się na płynność pracy wielozadaniowej. Układ dysponuje 18 MB pamięci podręcznej trzeciego poziomu i w standardowych warunkach pracuje z częstotliwością 2,5 GHz, jednak w razie zapotrzebowania na większą moc potrafi zwiększyć taktowanie w trybie boost aż do 4,4 GHz.

Intel buduje model Core i5-12400 w procesie technologicznym 10 nm, choć dokładna liczba tranzystorów umieszczonych w jego strukturze pozostaje nieujawniona. Warto zaznaczyć, że mnożnik w tym procesorze jest zablokowany, co w naturalny sposób ogranicza jego potencjał w zakresie tradycyjnego podkręcania parametrów przez użytkownika. Przy współczynniku TDP ustalonym na poziomie 65 W jednostka ta charakteryzuje się typowym dla nowoczesnych komputerów osobistych poborem energii, zachowując przy tym wysoką kulturę pracy. Procesor oferuje bardzo dużą elastyczność konfiguracyjną, ponieważ wspiera zarówno pamięci standardu DDR4, jak i nowsze moduły DDR5 przy wykorzystaniu interfejsu dwukanałowego.

Do błyskawicznej komunikacji z pozostałymi komponentami systemu, takimi jak nowoczesne karty graficzne czy szybkie nośniki danych, procesor wykorzystuje magistralę PCI-Express piątej generacji. Jednostka została również wyposażona w zintegrowany układ graficzny Intel UHD Graphics 730, który sprawnie radzi sobie z codziennymi zadaniami multimedialnymi. Kupując ten procesor w wersji pudełkowej, użytkownik otrzymuje nie tylko sam układ scalony, ale także dedykowany system chłodzenia Laminar RM1, co pozwala na natychmiastowe złożenie gotowego do pracy zestawu.

W obszarze zaawansowanych funkcji systemowych Core i5-12400 oferuje pełne wsparcie dla wirtualizacji sprzętowej, co wymiernie poprawia wydajność maszyn wirtualnych. Dodatkowo wspierana jest technologia wirtualizacji IOMMU, dzięki której systemy gościnne mogą bezpośrednio korzystać z fizycznych zasobów sprzętowych komputera. Procesor bez przeszkód uruchamia programy wykorzystujące instrukcje Advanced Vector Extensions, co znacząco przyspiesza realizację skomplikowanych obliczeń inżynieryjnych. Oprócz podstawowego zestawu AVX Intel zaimplementował tutaj również nowszy standard AVX2, choć należy pamiętać, że jednostka ta nie posiada wsparcia dla instrukcji AVX-512.

Technologia NVMe

NVMe, czyli Non-Volatile Memory Express, to nowoczesny protokół komunikacyjny zaprojektowany od podstaw z myślą o wykorzystaniu pełnego potencjału szybkich pamięci flash oraz dysków półprzewodnikowych. W przeciwieństwie do starszych standardów, które powstały jeszcze w erze dysków mechanicznych, rozwiązanie to wykorzystuje szybką magistralę PCIe, co pozwala na drastyczne obniżenie opóźnień i ogromny wzrost przepustowości danych. Dzięki obsłudze tysięcy równoległych kolejek komend, dyski pracujące w tym standardzie potrafią przetwarzać informacje z prędkością nieosiągalną dla tradycyjnych interfejsów, co przekłada się na błyskawiczny start systemu oraz natychmiastowe wczytywanie rozbudowanych gier i profesjonalnych aplikacji. Technologia ta stała się fundamentem nowoczesnych komputerów, oferując użytkownikom niespotykaną wcześniej responsywność i efektywność podczas pracy z dużymi zbiorami plików.

NVMe, czyli Non-Volatile Memory Express, to nowoczesny protokół komunikacyjny zaprojektowany od podstaw z myślą o wykorzystaniu pełnego potencjału szybkich pamięci flash oraz dysków półprzewodnikowych. W przeciwieństwie do starszych standardów, które powstały jeszcze w erze dysków mechanicznych, rozwiązanie to wykorzystuje szybką magistralę PCIe, co pozwala na drastyczne obniżenie opóźnień i ogromny wzrost przepustowości danych. Dzięki obsłudze tysięcy równoległych kolejek komend, dyski pracujące w tym standardzie potrafią przetwarzać informacje z prędkością nieosiągalną dla tradycyjnych interfejsów, co przekłada się na błyskawiczny start systemu oraz natychmiastowe wczytywanie rozbudowanych gier i profesjonalnych aplikacji. Technologia ta stała się fundamentem nowoczesnych komputerów, oferując użytkownikom niespotykaną wcześniej responsywność i efektywność podczas pracy z dużymi zbiorami plików.

Kensington Lock

Gniazdo linki zabezpieczającej stanowi pierwszą linię obrony fizycznej w serii HP Pro 290 G9 Tower, szczególnie w środowiskach o dużym natężeniu ruchu. Standard Kensington Lock pozwala na szybkie i pewne przypięcie komputera do biurka, lady lub innego nieruchomego elementu wyposażenia wnętrza za pomocą stalowej linki. Rozwiązanie to jest niezwykle skuteczne w otwartych przestrzeniach biurowych typu open space oraz w punktach obsługi klienta, gdzie laptop często pozostaje bez bezpośredniego nadzoru. Zastosowanie tego mechanizmu pozwala użytkownikowi na swobodne oddalenie się od stanowiska pracy bez ryzyka, że urządzenie zostanie skradzione w wyniku chwilowej nieuwagi.

Gniazdo linki zabezpieczającej stanowi pierwszą linię obrony fizycznej w serii HP Pro 290 G9 Tower, szczególnie w środowiskach o dużym natężeniu ruchu. Standard Kensington Lock pozwala na szybkie i pewne przypięcie komputera do biurka, lady lub innego nieruchomego elementu wyposażenia wnętrza za pomocą stalowej linki. Rozwiązanie to jest niezwykle skuteczne w otwartych przestrzeniach biurowych typu open space oraz w punktach obsługi klienta, gdzie laptop często pozostaje bez bezpośredniego nadzoru. Zastosowanie tego mechanizmu pozwala użytkownikowi na swobodne oddalenie się od stanowiska pracy bez ryzyka, że urządzenie zostanie skradzione w wyniku chwilowej nieuwagi.

Gwarancja Carry-in (Door-to-Door / Serwis zewnętrzny)

Opcja Carry-in to klasyczna formuła gwarancyjna, w której naprawa odbywa się w profesjonalnym centrum serwisowym producenta. Jest to ekonomiczne rozwiązanie zapewniające dostęp do certyfikowanych techników i oryginalnych części zamiennych, bez konieczności wizyty serwisanta w Twoim biurze czy domu.

Opcja Carry-in to klasyczna formuła gwarancyjna, w której naprawa odbywa się w profesjonalnym centrum serwisowym producenta. Jest to ekonomiczne rozwiązanie zapewniające dostęp do certyfikowanych techników i oryginalnych części zamiennych, bez konieczności wizyty serwisanta w Twoim biurze czy domu.

Windows 11 Pro

Komputer HP Pro 290 G9 Tower B6ZA8PL86ET to fundament bezpiecznej infrastruktury IT w Twojej firmie. System Windows 11 Pro wykracza poza standardowe funkcje domowe, oferując wielowarstwową ochronę danych. Dzięki technologii BitLocker, nawet w przypadku fizycznej utraty laptopa, Twoje poufne pliki pozostają zaszyfrowane i niedostępne dla osób niepowołanych.

Komputer HP Pro 290 G9 Tower B6ZA8PL86ET to fundament bezpiecznej infrastruktury IT w Twojej firmie. System Windows 11 Pro wykracza poza standardowe funkcje domowe, oferując wielowarstwową ochronę danych. Dzięki technologii BitLocker, nawet w przypadku fizycznej utraty laptopa, Twoje poufne pliki pozostają zaszyfrowane i niedostępne dla osób niepowołanych.

Dodatkowo, funkcja Windows Information Protection (WIP) pozwala na skuteczne oddzielenie danych służbowych od prywatnych, zapobiegając przypadkowym wyciekom informacji przez aplikacje i pocztę elektroniczną. W połączeniu z biometrycznymi zabezpieczeniami urządzenia takimi jak czytnik linii papilarnych czy kamera IR, Windows 11 Pro tworzy środowisko klasy korporacyjnej, w którym logowanie jest błyskawiczne, a ochrona – bezkompromisowa.

Nowe produkty

Nowe produkty

Bezpieczna dostawa

Bezpieczna dostawa

Doradztwo i wsparcie

Doradztwo i wsparcie

ITnes.pl sp. z o.o. jest oficjalnym partnerem HP Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem HP Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Lenovo Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Lenovo Polska.

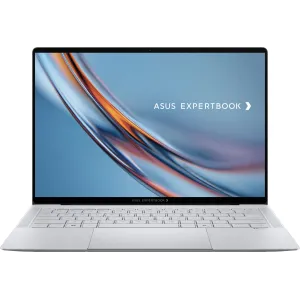

ITnes.pl sp. z o.o. jest oficjalnym partnerem ASUS Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem ASUS Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Dell Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Dell Polska. ITnes.pl sp. z o.o. jest oficjalnym partnerem Microsoft Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Microsoft Polska.

Komputer HP Pro 290 G9 Tower B6ZA8PL86ET jest przedstawicielem serii desktopów biurowych HP Pro 290 G9 Tower. Do przechowywania danych służy dysk SSD (M.2 NVMe PCie x4, jednostronne, 2280, 1 TB) o pojemności 1 TB. Konfiguracja obejmuje dodatkowo drugi dysk HDD (SATA3 3,5 cala, 7200 obr./min, 4 TB) o pojemności 4 TB.

Komputer HP Pro 290 G9 Tower B6ZA8PL86ET jest przedstawicielem serii desktopów biurowych HP Pro 290 G9 Tower. Do przechowywania danych służy dysk SSD (M.2 NVMe PCie x4, jednostronne, 2280, 1 TB) o pojemności 1 TB. Konfiguracja obejmuje dodatkowo drugi dysk HDD (SATA3 3,5 cala, 7200 obr./min, 4 TB) o pojemności 4 TB.  Intel Core i5-12400 to niezwykle popularny procesor stacjonarny, który zadebiutował na rynku w styczniu 2022 roku. Jednostka ta stanowi istotny element linii Core i5 i bazuje na architekturze Alder Lake-S, wykorzystując nowoczesne gniazdo Socket 1700. Dzięki zastosowaniu technologii Intel Hyper-Threading sześć fizycznych rdzeni procesora pozwala na efektywną obsługę dwunastu wątków jednocześnie, co znacząco przekłada się na płynność pracy wielozadaniowej. Układ dysponuje 18 MB pamięci podręcznej trzeciego poziomu i w standardowych warunkach pracuje z częstotliwością 2,5 GHz, jednak w razie zapotrzebowania na większą moc potrafi zwiększyć taktowanie w trybie boost aż do 4,4 GHz.

Intel Core i5-12400 to niezwykle popularny procesor stacjonarny, który zadebiutował na rynku w styczniu 2022 roku. Jednostka ta stanowi istotny element linii Core i5 i bazuje na architekturze Alder Lake-S, wykorzystując nowoczesne gniazdo Socket 1700. Dzięki zastosowaniu technologii Intel Hyper-Threading sześć fizycznych rdzeni procesora pozwala na efektywną obsługę dwunastu wątków jednocześnie, co znacząco przekłada się na płynność pracy wielozadaniowej. Układ dysponuje 18 MB pamięci podręcznej trzeciego poziomu i w standardowych warunkach pracuje z częstotliwością 2,5 GHz, jednak w razie zapotrzebowania na większą moc potrafi zwiększyć taktowanie w trybie boost aż do 4,4 GHz. NVMe, czyli Non-Volatile Memory Express, to nowoczesny protokół komunikacyjny zaprojektowany od podstaw z myślą o wykorzystaniu pełnego potencjału szybkich pamięci flash oraz dysków półprzewodnikowych. W przeciwieństwie do starszych standardów, które powstały jeszcze w erze dysków mechanicznych, rozwiązanie to wykorzystuje szybką magistralę PCIe, co pozwala na drastyczne obniżenie opóźnień i ogromny wzrost przepustowości danych. Dzięki obsłudze tysięcy równoległych kolejek komend, dyski pracujące w tym standardzie potrafią przetwarzać informacje z prędkością nieosiągalną dla tradycyjnych interfejsów, co przekłada się na błyskawiczny start systemu oraz natychmiastowe wczytywanie rozbudowanych gier i profesjonalnych aplikacji. Technologia ta stała się fundamentem nowoczesnych komputerów, oferując użytkownikom niespotykaną wcześniej responsywność i efektywność podczas pracy z dużymi zbiorami plików.

NVMe, czyli Non-Volatile Memory Express, to nowoczesny protokół komunikacyjny zaprojektowany od podstaw z myślą o wykorzystaniu pełnego potencjału szybkich pamięci flash oraz dysków półprzewodnikowych. W przeciwieństwie do starszych standardów, które powstały jeszcze w erze dysków mechanicznych, rozwiązanie to wykorzystuje szybką magistralę PCIe, co pozwala na drastyczne obniżenie opóźnień i ogromny wzrost przepustowości danych. Dzięki obsłudze tysięcy równoległych kolejek komend, dyski pracujące w tym standardzie potrafią przetwarzać informacje z prędkością nieosiągalną dla tradycyjnych interfejsów, co przekłada się na błyskawiczny start systemu oraz natychmiastowe wczytywanie rozbudowanych gier i profesjonalnych aplikacji. Technologia ta stała się fundamentem nowoczesnych komputerów, oferując użytkownikom niespotykaną wcześniej responsywność i efektywność podczas pracy z dużymi zbiorami plików. Gniazdo linki zabezpieczającej stanowi pierwszą linię obrony fizycznej w serii HP Pro 290 G9 Tower, szczególnie w środowiskach o dużym natężeniu ruchu. Standard Kensington Lock pozwala na szybkie i pewne przypięcie komputera do biurka, lady lub innego nieruchomego elementu wyposażenia wnętrza za pomocą stalowej linki. Rozwiązanie to jest niezwykle skuteczne w otwartych przestrzeniach biurowych typu open space oraz w punktach obsługi klienta, gdzie laptop często pozostaje bez bezpośredniego nadzoru. Zastosowanie tego mechanizmu pozwala użytkownikowi na swobodne oddalenie się od stanowiska pracy bez ryzyka, że urządzenie zostanie skradzione w wyniku chwilowej nieuwagi.

Gniazdo linki zabezpieczającej stanowi pierwszą linię obrony fizycznej w serii HP Pro 290 G9 Tower, szczególnie w środowiskach o dużym natężeniu ruchu. Standard Kensington Lock pozwala na szybkie i pewne przypięcie komputera do biurka, lady lub innego nieruchomego elementu wyposażenia wnętrza za pomocą stalowej linki. Rozwiązanie to jest niezwykle skuteczne w otwartych przestrzeniach biurowych typu open space oraz w punktach obsługi klienta, gdzie laptop często pozostaje bez bezpośredniego nadzoru. Zastosowanie tego mechanizmu pozwala użytkownikowi na swobodne oddalenie się od stanowiska pracy bez ryzyka, że urządzenie zostanie skradzione w wyniku chwilowej nieuwagi. Opcja Carry-in to klasyczna formuła gwarancyjna, w której naprawa odbywa się w profesjonalnym centrum serwisowym producenta. Jest to ekonomiczne rozwiązanie zapewniające dostęp do certyfikowanych techników i oryginalnych części zamiennych, bez konieczności wizyty serwisanta w Twoim biurze czy domu.

Opcja Carry-in to klasyczna formuła gwarancyjna, w której naprawa odbywa się w profesjonalnym centrum serwisowym producenta. Jest to ekonomiczne rozwiązanie zapewniające dostęp do certyfikowanych techników i oryginalnych części zamiennych, bez konieczności wizyty serwisanta w Twoim biurze czy domu. Komputer HP Pro 290 G9 Tower B6ZA8PL86ET to fundament bezpiecznej infrastruktury IT w Twojej firmie. System Windows 11 Pro wykracza poza standardowe funkcje domowe, oferując wielowarstwową ochronę danych. Dzięki technologii BitLocker, nawet w przypadku fizycznej utraty laptopa, Twoje poufne pliki pozostają zaszyfrowane i niedostępne dla osób niepowołanych.

Komputer HP Pro 290 G9 Tower B6ZA8PL86ET to fundament bezpiecznej infrastruktury IT w Twojej firmie. System Windows 11 Pro wykracza poza standardowe funkcje domowe, oferując wielowarstwową ochronę danych. Dzięki technologii BitLocker, nawet w przypadku fizycznej utraty laptopa, Twoje poufne pliki pozostają zaszyfrowane i niedostępne dla osób niepowołanych.