Najważniejsze cechy komputera HP 290 G2 8VR96EA

Desktop HP 290 G2 8VR96EA należy do cieszącej się dużą popularnością serii komputerów biurowych 290 G2 produkowanych przez firmę HP. Do przechowywania danych służy dysk SSD (M.2 2280, PCIe) o pojemności 256 GB. Uzupełnieniem pamięci masowej jest też napęd optyczny DVD-RW.

Desktop HP 290 G2 8VR96EA należy do cieszącej się dużą popularnością serii komputerów biurowych 290 G2 produkowanych przez firmę HP. Do przechowywania danych służy dysk SSD (M.2 2280, PCIe) o pojemności 256 GB. Uzupełnieniem pamięci masowej jest też napęd optyczny DVD-RW.

Komputer wyposażono w 8 GB pamięci operacyjnej (w układzie 1 x 8 GB). Producent zainstalował pamięć DDR4. Maksymalna ilość pamięci RAM obsługiwana przez komputer wynosi 32 GB (komputer ma 1 wolny bank pamięci). Za przetwarzanie danych odpowiada 4-rdzeniowy układ CPU i3-9100 z rodziny Intel Core i3. Układ uzyskał 6595 punktów w aplikacji PassMark. Procesor wyprodukowano w technologii 14 nm. Układ dysponuje pamięcią cache o pojemności 6 MB. Procesor pracuje z częstotliwością 3,60 GHz (4,20 GHz w trybie turbo/boost). Komputer oferuje podstawowy układ graficzny Intel UHD Graphics 630. GPU uzyskał wynik 614 punktów w aplikacji PassMark. Waga modelu wynosi 4,2 kilograma. Podzespoły modelu 8VR96EA zostały zainstalowane w czarno-grafitowej obudowie typu SFF. Użytkownik komputera ma do dyspozycji następujące porty: port Audio (Combo), cztery porty USB-A 3.0, port RS-232 - COM / Serial Port, port HDMI, dwa porty Audio (Line-in), port LAN (10/100/1000 Mbit/s), port Audio (Line-in), port VGA (15 pin D-Sub), cztery porty USB-A 2.0 oraz port RJ-45. Komputer ma zainstalowany system Windows 10 Pro. Producent komputera zadbał o zgodność urządzenia między innymi z certyfikatami EnergyStar oraz EPEAT Silver. Komputer zawiera gniazdo PCIe x16 oraz dwa gniazda M.2. Komputer jest objęty roczną gwarancją producenta typu On-Site (z opcją naprawy w siedzibie klienta).

Kensington Lock

Konstrukcja gniazda zabezpieczającego w serii HP 290 G2 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania.

Konstrukcja gniazda zabezpieczającego w serii HP 290 G2 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania.

Technologia NVMe

NVMe, czyli Non-Volatile Memory Express, to nowoczesny protokół komunikacyjny zaprojektowany od podstaw z myślą o wykorzystaniu pełnego potencjału szybkich pamięci flash oraz dysków półprzewodnikowych. W przeciwieństwie do starszych standardów, które powstały jeszcze w erze dysków mechanicznych, rozwiązanie to wykorzystuje szybką magistralę PCIe, co pozwala na drastyczne obniżenie opóźnień i ogromny wzrost przepustowości danych. Dzięki obsłudze tysięcy równoległych kolejek komend, dyski pracujące w tym standardzie potrafią przetwarzać informacje z prędkością nieosiągalną dla tradycyjnych interfejsów, co przekłada się na błyskawiczny start systemu oraz natychmiastowe wczytywanie rozbudowanych gier i profesjonalnych aplikacji. Technologia ta stała się fundamentem nowoczesnych komputerów, oferując użytkownikom niespotykaną wcześniej responsywność i efektywność podczas pracy z dużymi zbiorami plików.

NVMe, czyli Non-Volatile Memory Express, to nowoczesny protokół komunikacyjny zaprojektowany od podstaw z myślą o wykorzystaniu pełnego potencjału szybkich pamięci flash oraz dysków półprzewodnikowych. W przeciwieństwie do starszych standardów, które powstały jeszcze w erze dysków mechanicznych, rozwiązanie to wykorzystuje szybką magistralę PCIe, co pozwala na drastyczne obniżenie opóźnień i ogromny wzrost przepustowości danych. Dzięki obsłudze tysięcy równoległych kolejek komend, dyski pracujące w tym standardzie potrafią przetwarzać informacje z prędkością nieosiągalną dla tradycyjnych interfejsów, co przekłada się na błyskawiczny start systemu oraz natychmiastowe wczytywanie rozbudowanych gier i profesjonalnych aplikacji. Technologia ta stała się fundamentem nowoczesnych komputerów, oferując użytkownikom niespotykaną wcześniej responsywność i efektywność podczas pracy z dużymi zbiorami plików.

Gwarancja On-Site

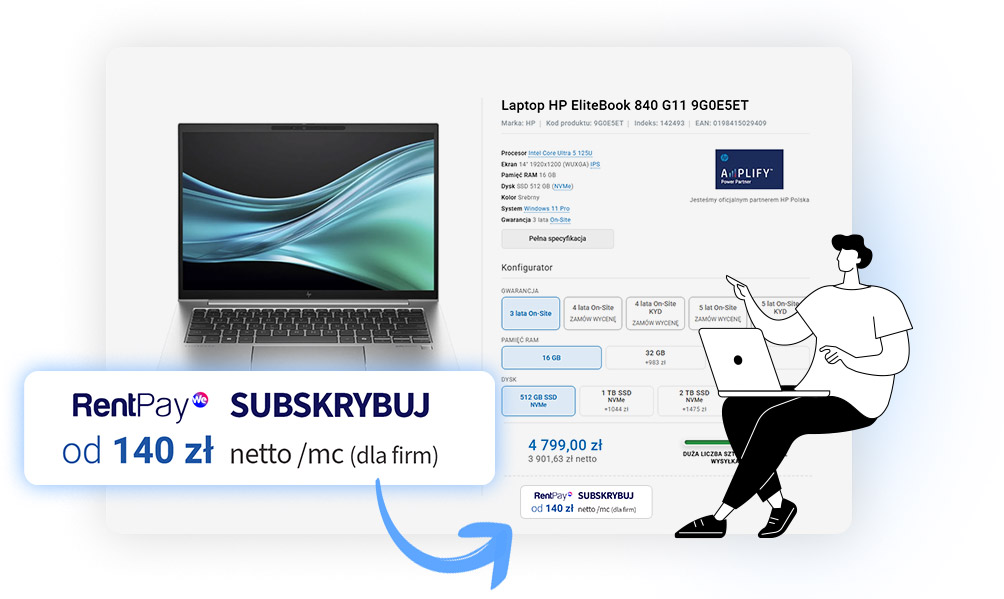

Cenisz swój czas? Wybierz gwarancję On-Site i zapomnij o wysyłaniu laptopa do serwisu. W ramach tej usługi naprawa odbywa się w miejscu użytkowania sprzętu – u Ciebie w firmie lub w domu. Autoryzowany technik przyjeżdża z niezbędnymi częściami i przywraca sprawność urządzenia w Twojej obecności.

Cenisz swój czas? Wybierz gwarancję On-Site i zapomnij o wysyłaniu laptopa do serwisu. W ramach tej usługi naprawa odbywa się w miejscu użytkowania sprzętu – u Ciebie w firmie lub w domu. Autoryzowany technik przyjeżdża z niezbędnymi częściami i przywraca sprawność urządzenia w Twojej obecności.

To idealna opcja dla firm, które nie mogą pozwolić sobie na rozstanie ze sprzętem na kilka czy kilkanaście dni. Zyskujesz komfort, bezpieczeństwo i pewność, że Twój komputer jest w dobrych rękach, bez konieczności rozstawania się z nim.

Certyfikat RoHS

RoHS, czyli unijna dyrektywa ograniczająca stosowanie substancji niebezpiecznych, to kluczowy akt prawny wymuszający na producentach elektroniki eliminację toksycznych składników z procesu wytwarzania sprzętu. Norma ta surowo limituje dopuszczalne stężenie takich pierwiastków jak ołów, rtęć, kadm czy sześciowartościowy chrom, które po wyrzuceniu urządzenia na śmietnik mogłyby trwale skazić glebę oraz wody gruntowe. Dzięki rygorystycznym kontrolom na każdym etapie łańcucha dostaw, certyfikat ten gwarantuje, że laptopy, smartfony czy komponenty komputerowe są znacznie bezpieczniejsze dla użytkowników oraz pracowników zakładów recyklingowych. Obecność oznaczenia zgodności z dyrektywą na urządzeniu serii HP 290 G2 jest dla świadomego konsumenta jasnym sygnałem, że zakupiony sprzęt został wykonany z poszanowaniem zdrowia publicznego i rygorystycznych norm ochrony biosfery.

RoHS, czyli unijna dyrektywa ograniczająca stosowanie substancji niebezpiecznych, to kluczowy akt prawny wymuszający na producentach elektroniki eliminację toksycznych składników z procesu wytwarzania sprzętu. Norma ta surowo limituje dopuszczalne stężenie takich pierwiastków jak ołów, rtęć, kadm czy sześciowartościowy chrom, które po wyrzuceniu urządzenia na śmietnik mogłyby trwale skazić glebę oraz wody gruntowe. Dzięki rygorystycznym kontrolom na każdym etapie łańcucha dostaw, certyfikat ten gwarantuje, że laptopy, smartfony czy komponenty komputerowe są znacznie bezpieczniejsze dla użytkowników oraz pracowników zakładów recyklingowych. Obecność oznaczenia zgodności z dyrektywą na urządzeniu serii HP 290 G2 jest dla świadomego konsumenta jasnym sygnałem, że zakupiony sprzęt został wykonany z poszanowaniem zdrowia publicznego i rygorystycznych norm ochrony biosfery.

Nowe produkty

Nowe produkty

Bezpieczna dostawa

Bezpieczna dostawa

Doradztwo i wsparcie

Doradztwo i wsparcie

ITnes.pl sp. z o.o. jest oficjalnym partnerem HP Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem HP Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Lenovo Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Lenovo Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem ASUS Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem ASUS Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Dell Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Dell Polska. ITnes.pl sp. z o.o. jest oficjalnym partnerem Microsoft Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Microsoft Polska.

Desktop HP 290 G2 8VR96EA należy do cieszącej się dużą popularnością serii komputerów biurowych 290 G2 produkowanych przez firmę HP. Do przechowywania danych służy dysk SSD (M.2 2280, PCIe) o pojemności 256 GB. Uzupełnieniem pamięci masowej jest też napęd optyczny DVD-RW.

Desktop HP 290 G2 8VR96EA należy do cieszącej się dużą popularnością serii komputerów biurowych 290 G2 produkowanych przez firmę HP. Do przechowywania danych służy dysk SSD (M.2 2280, PCIe) o pojemności 256 GB. Uzupełnieniem pamięci masowej jest też napęd optyczny DVD-RW.  Konstrukcja gniazda zabezpieczającego w serii HP 290 G2 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania.

Konstrukcja gniazda zabezpieczającego w serii HP 290 G2 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania. NVMe, czyli Non-Volatile Memory Express, to nowoczesny protokół komunikacyjny zaprojektowany od podstaw z myślą o wykorzystaniu pełnego potencjału szybkich pamięci flash oraz dysków półprzewodnikowych. W przeciwieństwie do starszych standardów, które powstały jeszcze w erze dysków mechanicznych, rozwiązanie to wykorzystuje szybką magistralę PCIe, co pozwala na drastyczne obniżenie opóźnień i ogromny wzrost przepustowości danych. Dzięki obsłudze tysięcy równoległych kolejek komend, dyski pracujące w tym standardzie potrafią przetwarzać informacje z prędkością nieosiągalną dla tradycyjnych interfejsów, co przekłada się na błyskawiczny start systemu oraz natychmiastowe wczytywanie rozbudowanych gier i profesjonalnych aplikacji. Technologia ta stała się fundamentem nowoczesnych komputerów, oferując użytkownikom niespotykaną wcześniej responsywność i efektywność podczas pracy z dużymi zbiorami plików.

NVMe, czyli Non-Volatile Memory Express, to nowoczesny protokół komunikacyjny zaprojektowany od podstaw z myślą o wykorzystaniu pełnego potencjału szybkich pamięci flash oraz dysków półprzewodnikowych. W przeciwieństwie do starszych standardów, które powstały jeszcze w erze dysków mechanicznych, rozwiązanie to wykorzystuje szybką magistralę PCIe, co pozwala na drastyczne obniżenie opóźnień i ogromny wzrost przepustowości danych. Dzięki obsłudze tysięcy równoległych kolejek komend, dyski pracujące w tym standardzie potrafią przetwarzać informacje z prędkością nieosiągalną dla tradycyjnych interfejsów, co przekłada się na błyskawiczny start systemu oraz natychmiastowe wczytywanie rozbudowanych gier i profesjonalnych aplikacji. Technologia ta stała się fundamentem nowoczesnych komputerów, oferując użytkownikom niespotykaną wcześniej responsywność i efektywność podczas pracy z dużymi zbiorami plików. Cenisz swój czas? Wybierz gwarancję On-Site i zapomnij o wysyłaniu laptopa do serwisu. W ramach tej usługi naprawa odbywa się w miejscu użytkowania sprzętu – u Ciebie w firmie lub w domu. Autoryzowany technik przyjeżdża z niezbędnymi częściami i przywraca sprawność urządzenia w Twojej obecności.

Cenisz swój czas? Wybierz gwarancję On-Site i zapomnij o wysyłaniu laptopa do serwisu. W ramach tej usługi naprawa odbywa się w miejscu użytkowania sprzętu – u Ciebie w firmie lub w domu. Autoryzowany technik przyjeżdża z niezbędnymi częściami i przywraca sprawność urządzenia w Twojej obecności. RoHS, czyli unijna dyrektywa ograniczająca stosowanie substancji niebezpiecznych, to kluczowy akt prawny wymuszający na producentach elektroniki eliminację toksycznych składników z procesu wytwarzania sprzętu. Norma ta surowo limituje dopuszczalne stężenie takich pierwiastków jak ołów, rtęć, kadm czy sześciowartościowy chrom, które po wyrzuceniu urządzenia na śmietnik mogłyby trwale skazić glebę oraz wody gruntowe. Dzięki rygorystycznym kontrolom na każdym etapie łańcucha dostaw, certyfikat ten gwarantuje, że laptopy, smartfony czy komponenty komputerowe są znacznie bezpieczniejsze dla użytkowników oraz pracowników zakładów recyklingowych. Obecność oznaczenia zgodności z dyrektywą na urządzeniu serii HP 290 G2 jest dla świadomego konsumenta jasnym sygnałem, że zakupiony sprzęt został wykonany z poszanowaniem zdrowia publicznego i rygorystycznych norm ochrony biosfery.

RoHS, czyli unijna dyrektywa ograniczająca stosowanie substancji niebezpiecznych, to kluczowy akt prawny wymuszający na producentach elektroniki eliminację toksycznych składników z procesu wytwarzania sprzętu. Norma ta surowo limituje dopuszczalne stężenie takich pierwiastków jak ołów, rtęć, kadm czy sześciowartościowy chrom, które po wyrzuceniu urządzenia na śmietnik mogłyby trwale skazić glebę oraz wody gruntowe. Dzięki rygorystycznym kontrolom na każdym etapie łańcucha dostaw, certyfikat ten gwarantuje, że laptopy, smartfony czy komponenty komputerowe są znacznie bezpieczniejsze dla użytkowników oraz pracowników zakładów recyklingowych. Obecność oznaczenia zgodności z dyrektywą na urządzeniu serii HP 290 G2 jest dla świadomego konsumenta jasnym sygnałem, że zakupiony sprzęt został wykonany z poszanowaniem zdrowia publicznego i rygorystycznych norm ochrony biosfery.