Opis komputera HP 290 G1 6JZ62EA

Komputer HP 290 G1 6JZ62EA należy do serii niezawodnych desktopów 290 G1 firmy HP.

Komputer HP 290 G1 6JZ62EA należy do serii niezawodnych desktopów 290 G1 firmy HP.

W komputerze HP 290 G1 6JZ62EA producent zainstalował 8 GB pamięci operacyjnej (w układzie 1 x 8 GB). Producent zastosował pamięć typu DDR4. Maksymalna ilość pamięci RAM obsługiwana przez model 6JZ62EA wynosi 32 GB (na płycie głównej jest dostępny 1 wolny bank pamięci). Pamięć masowa modelu składa się z dysku SSD (NVMe, PCIe) o pojemności 256 GB. Proponowana konfiguracja zawiera napęd optyczny DVD-RW. Model wyposażono w 6-rdzeniową jednostkę centralną i5-8400. Pamięć podręczna ma pojemność 9 MB. Układ uzyskał 9231 punktów w aplikacji PassMark. Częstotliwość taktowania jednostki centralnej to 2,80 GHz (w trybie turbo/boost 4,00 GHz). Jednostkę centralną wykonano w technologii 14 nm. Model oferuje zintegrowaną kartę graficzną Intel UHD Graphics 630 - karta uzyskała wynik 614 punktów w aplikacji PassMark.

Podzespoły komputera zostały zainstalowane w obudowie koloru czarnego typu SFF. Waga modelu wynosi 4,20 kg.

Model 6JZ62EA ma preinstalowany system Windows 10 Pro.

Kensington Lock

Konstrukcja gniazda zabezpieczającego w serii HP 290 G1 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania.

Konstrukcja gniazda zabezpieczającego w serii HP 290 G1 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania.

Technologia NVMe

Technologia NVMe (Non-Volatile Memory Express) to nowoczesny protokół komunikacyjny zaprojektowany specjalnie dla dysków SSD, który radykalnie zwiększa szybkość przesyłania danych. W przeciwieństwie do starszego standardu SATA, NVMe wykorzystuje szybką magistralę PCI Express (PCIe), co pozwala na bezpośrednią i wielokanałową komunikację z procesorem.

Technologia NVMe (Non-Volatile Memory Express) to nowoczesny protokół komunikacyjny zaprojektowany specjalnie dla dysków SSD, który radykalnie zwiększa szybkość przesyłania danych. W przeciwieństwie do starszego standardu SATA, NVMe wykorzystuje szybką magistralę PCI Express (PCIe), co pozwala na bezpośrednią i wielokanałową komunikację z procesorem.

Dzięki ogromnej przepustowości i minimalnym opóźnieniom, technologia ta umożliwia błyskawiczne ładowanie systemu operacyjnego, skrócenie czasu renderowania wideo oraz płynną pracę w najbardziej wymagających grach i aplikacjach profesjonalnych. W praktyce dyski NVMe mogą być nawet kilkanaście razy szybsze od tradycyjnych nośników półprzewodnikowych starszej generacji, co czyni je obecnym standardem w wydajnych komputerach i serwerach.

TPM

Komputery serii HP 290 G1 wykorzystują układ TPM jako dedykowany układ bezpieczeństwa, który jest fizycznie odizolowany od reszty podzespołów na płycie głównej. Takie rozwiązanie gwarantuje, że klucze kryptograficzne są generowane i przechowywane w środowisku odpornym na ataki hakerskie skierowane bezpośrednio w system operacyjny. Moduł ten staje się kluczowym elementem podczas współpracy z funkcją BitLocker, ponieważ odpowiada za automatyczne zarządzanie dostępem do zaszyfrowanych partycji dysku przy każdym uruchomieniu komputera. Dodatkowo układ monitoruje integralność oprogramowania układowego, blokując dostęp do danych w sytuacji, gdy wykryje nieautoryzowaną ingerencję w pliki startowe systemu Windows.

Komputery serii HP 290 G1 wykorzystują układ TPM jako dedykowany układ bezpieczeństwa, który jest fizycznie odizolowany od reszty podzespołów na płycie głównej. Takie rozwiązanie gwarantuje, że klucze kryptograficzne są generowane i przechowywane w środowisku odpornym na ataki hakerskie skierowane bezpośrednio w system operacyjny. Moduł ten staje się kluczowym elementem podczas współpracy z funkcją BitLocker, ponieważ odpowiada za automatyczne zarządzanie dostępem do zaszyfrowanych partycji dysku przy każdym uruchomieniu komputera. Dodatkowo układ monitoruje integralność oprogramowania układowego, blokując dostęp do danych w sytuacji, gdy wykryje nieautoryzowaną ingerencję w pliki startowe systemu Windows.

Certyfikat RoHS

RoHS, czyli unijna dyrektywa ograniczająca stosowanie substancji niebezpiecznych, to kluczowy akt prawny wymuszający na producentach elektroniki eliminację toksycznych składników z procesu wytwarzania sprzętu. Norma ta surowo limituje dopuszczalne stężenie takich pierwiastków jak ołów, rtęć, kadm czy sześciowartościowy chrom, które po wyrzuceniu urządzenia na śmietnik mogłyby trwale skazić glebę oraz wody gruntowe. Dzięki rygorystycznym kontrolom na każdym etapie łańcucha dostaw, certyfikat ten gwarantuje, że laptopy, smartfony czy komponenty komputerowe są znacznie bezpieczniejsze dla użytkowników oraz pracowników zakładów recyklingowych. Obecność oznaczenia zgodności z dyrektywą na urządzeniu serii HP 290 G1 jest dla świadomego konsumenta jasnym sygnałem, że zakupiony sprzęt został wykonany z poszanowaniem zdrowia publicznego i rygorystycznych norm ochrony biosfery.

RoHS, czyli unijna dyrektywa ograniczająca stosowanie substancji niebezpiecznych, to kluczowy akt prawny wymuszający na producentach elektroniki eliminację toksycznych składników z procesu wytwarzania sprzętu. Norma ta surowo limituje dopuszczalne stężenie takich pierwiastków jak ołów, rtęć, kadm czy sześciowartościowy chrom, które po wyrzuceniu urządzenia na śmietnik mogłyby trwale skazić glebę oraz wody gruntowe. Dzięki rygorystycznym kontrolom na każdym etapie łańcucha dostaw, certyfikat ten gwarantuje, że laptopy, smartfony czy komponenty komputerowe są znacznie bezpieczniejsze dla użytkowników oraz pracowników zakładów recyklingowych. Obecność oznaczenia zgodności z dyrektywą na urządzeniu serii HP 290 G1 jest dla świadomego konsumenta jasnym sygnałem, że zakupiony sprzęt został wykonany z poszanowaniem zdrowia publicznego i rygorystycznych norm ochrony biosfery.

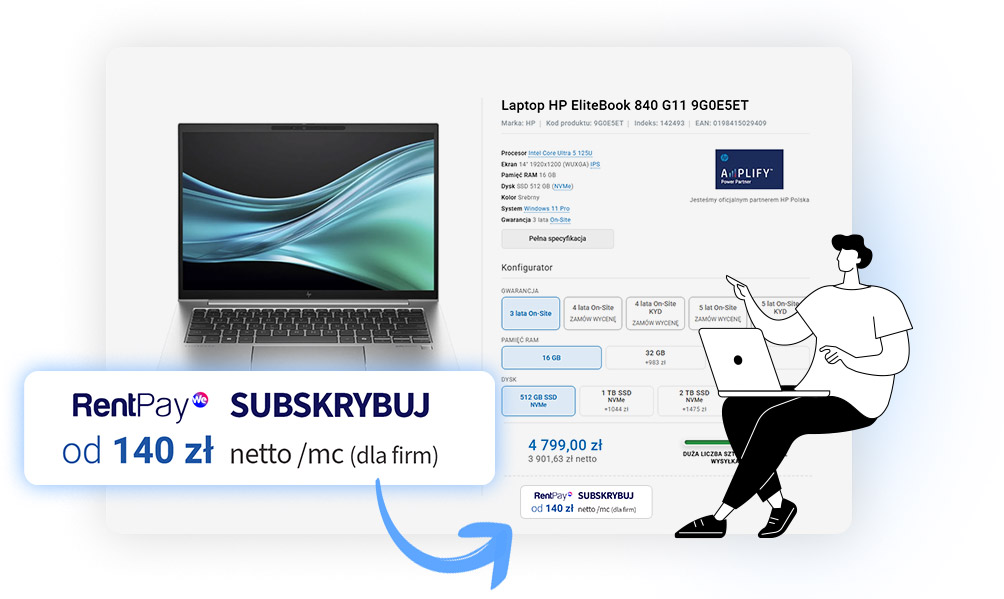

Gwarancja On-Site

Cenisz swój czas? Wybierz gwarancję On-Site i zapomnij o wysyłaniu laptopa do serwisu. W ramach tej usługi naprawa odbywa się w miejscu użytkowania sprzętu – u Ciebie w firmie lub w domu. Autoryzowany technik przyjeżdża z niezbędnymi częściami i przywraca sprawność urządzenia w Twojej obecności.

Cenisz swój czas? Wybierz gwarancję On-Site i zapomnij o wysyłaniu laptopa do serwisu. W ramach tej usługi naprawa odbywa się w miejscu użytkowania sprzętu – u Ciebie w firmie lub w domu. Autoryzowany technik przyjeżdża z niezbędnymi częściami i przywraca sprawność urządzenia w Twojej obecności.

To idealna opcja dla firm, które nie mogą pozwolić sobie na rozstanie ze sprzętem na kilka czy kilkanaście dni. Zyskujesz komfort, bezpieczeństwo i pewność, że Twój komputer jest w dobrych rękach, bez konieczności rozstawania się z nim.

Nowe produkty

Nowe produkty

Bezpieczna dostawa

Bezpieczna dostawa

Doradztwo i wsparcie

Doradztwo i wsparcie

ITnes.pl sp. z o.o. jest oficjalnym partnerem HP Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem HP Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Lenovo Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Lenovo Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem ASUS Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem ASUS Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Dell Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Dell Polska. ITnes.pl sp. z o.o. jest oficjalnym partnerem Microsoft Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Microsoft Polska.

Komputer HP 290 G1 6JZ62EA należy do serii niezawodnych desktopów 290 G1 firmy HP.

Komputer HP 290 G1 6JZ62EA należy do serii niezawodnych desktopów 290 G1 firmy HP.  Konstrukcja gniazda zabezpieczającego w serii HP 290 G1 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania.

Konstrukcja gniazda zabezpieczającego w serii HP 290 G1 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania. Technologia NVMe (Non-Volatile Memory Express) to nowoczesny protokół komunikacyjny zaprojektowany specjalnie dla dysków SSD, który radykalnie zwiększa szybkość przesyłania danych. W przeciwieństwie do starszego standardu SATA, NVMe wykorzystuje szybką magistralę PCI Express (PCIe), co pozwala na bezpośrednią i wielokanałową komunikację z procesorem.

Technologia NVMe (Non-Volatile Memory Express) to nowoczesny protokół komunikacyjny zaprojektowany specjalnie dla dysków SSD, który radykalnie zwiększa szybkość przesyłania danych. W przeciwieństwie do starszego standardu SATA, NVMe wykorzystuje szybką magistralę PCI Express (PCIe), co pozwala na bezpośrednią i wielokanałową komunikację z procesorem. Komputery serii HP 290 G1 wykorzystują układ TPM jako dedykowany układ bezpieczeństwa, który jest fizycznie odizolowany od reszty podzespołów na płycie głównej. Takie rozwiązanie gwarantuje, że klucze kryptograficzne są generowane i przechowywane w środowisku odpornym na ataki hakerskie skierowane bezpośrednio w system operacyjny. Moduł ten staje się kluczowym elementem podczas współpracy z funkcją BitLocker, ponieważ odpowiada za automatyczne zarządzanie dostępem do zaszyfrowanych partycji dysku przy każdym uruchomieniu komputera. Dodatkowo układ monitoruje integralność oprogramowania układowego, blokując dostęp do danych w sytuacji, gdy wykryje nieautoryzowaną ingerencję w pliki startowe systemu Windows.

Komputery serii HP 290 G1 wykorzystują układ TPM jako dedykowany układ bezpieczeństwa, który jest fizycznie odizolowany od reszty podzespołów na płycie głównej. Takie rozwiązanie gwarantuje, że klucze kryptograficzne są generowane i przechowywane w środowisku odpornym na ataki hakerskie skierowane bezpośrednio w system operacyjny. Moduł ten staje się kluczowym elementem podczas współpracy z funkcją BitLocker, ponieważ odpowiada za automatyczne zarządzanie dostępem do zaszyfrowanych partycji dysku przy każdym uruchomieniu komputera. Dodatkowo układ monitoruje integralność oprogramowania układowego, blokując dostęp do danych w sytuacji, gdy wykryje nieautoryzowaną ingerencję w pliki startowe systemu Windows. RoHS, czyli unijna dyrektywa ograniczająca stosowanie substancji niebezpiecznych, to kluczowy akt prawny wymuszający na producentach elektroniki eliminację toksycznych składników z procesu wytwarzania sprzętu. Norma ta surowo limituje dopuszczalne stężenie takich pierwiastków jak ołów, rtęć, kadm czy sześciowartościowy chrom, które po wyrzuceniu urządzenia na śmietnik mogłyby trwale skazić glebę oraz wody gruntowe. Dzięki rygorystycznym kontrolom na każdym etapie łańcucha dostaw, certyfikat ten gwarantuje, że laptopy, smartfony czy komponenty komputerowe są znacznie bezpieczniejsze dla użytkowników oraz pracowników zakładów recyklingowych. Obecność oznaczenia zgodności z dyrektywą na urządzeniu serii HP 290 G1 jest dla świadomego konsumenta jasnym sygnałem, że zakupiony sprzęt został wykonany z poszanowaniem zdrowia publicznego i rygorystycznych norm ochrony biosfery.

RoHS, czyli unijna dyrektywa ograniczająca stosowanie substancji niebezpiecznych, to kluczowy akt prawny wymuszający na producentach elektroniki eliminację toksycznych składników z procesu wytwarzania sprzętu. Norma ta surowo limituje dopuszczalne stężenie takich pierwiastków jak ołów, rtęć, kadm czy sześciowartościowy chrom, które po wyrzuceniu urządzenia na śmietnik mogłyby trwale skazić glebę oraz wody gruntowe. Dzięki rygorystycznym kontrolom na każdym etapie łańcucha dostaw, certyfikat ten gwarantuje, że laptopy, smartfony czy komponenty komputerowe są znacznie bezpieczniejsze dla użytkowników oraz pracowników zakładów recyklingowych. Obecność oznaczenia zgodności z dyrektywą na urządzeniu serii HP 290 G1 jest dla świadomego konsumenta jasnym sygnałem, że zakupiony sprzęt został wykonany z poszanowaniem zdrowia publicznego i rygorystycznych norm ochrony biosfery. Cenisz swój czas? Wybierz gwarancję On-Site i zapomnij o wysyłaniu laptopa do serwisu. W ramach tej usługi naprawa odbywa się w miejscu użytkowania sprzętu – u Ciebie w firmie lub w domu. Autoryzowany technik przyjeżdża z niezbędnymi częściami i przywraca sprawność urządzenia w Twojej obecności.

Cenisz swój czas? Wybierz gwarancję On-Site i zapomnij o wysyłaniu laptopa do serwisu. W ramach tej usługi naprawa odbywa się w miejscu użytkowania sprzętu – u Ciebie w firmie lub w domu. Autoryzowany technik przyjeżdża z niezbędnymi częściami i przywraca sprawność urządzenia w Twojej obecności.