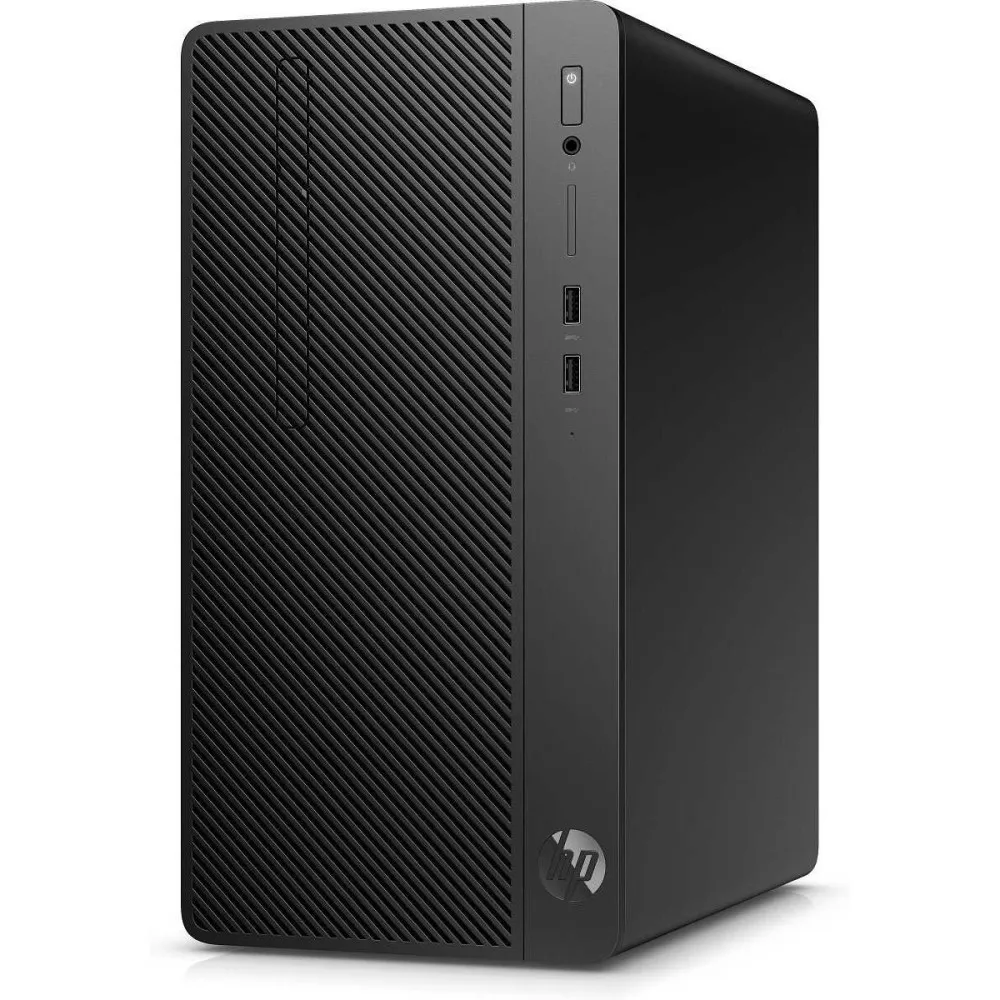

Szczegółowy opis komputera HP 285 G3 3VA15EA

Komputer HP 285 G3 3VA15EA należy do serii niezawodnych desktopów 285 G3 firmy HP. Komputer oferuje dysk SSD (M.2 2280, PCIe) o pojemności 256 GB. Komputer producent wyposażył w 8 GB pamięci RAM (1 x 8 GB). Producent zainstalował pamięć typu DDR4. Model obsługuje maksymalnie 32 GB pamięci operacyjnej (model 3VA15EA ma 1 niewykorzystany slot pamięci).

Komputer HP 285 G3 3VA15EA należy do serii niezawodnych desktopów 285 G3 firmy HP. Komputer oferuje dysk SSD (M.2 2280, PCIe) o pojemności 256 GB. Komputer producent wyposażył w 8 GB pamięci RAM (1 x 8 GB). Producent zainstalował pamięć typu DDR4. Model obsługuje maksymalnie 32 GB pamięci operacyjnej (model 3VA15EA ma 1 niewykorzystany slot pamięci).

Sercem modelu 3VA15EA jest 4-rdzeniowy procesor Ryzen 3 2200G z popularnej rodziny procesorów AMD Ryzen 3. Częstotliwość taktowania układu CPU to 3,5GHz GHz (w trybie turbo/boost 3,7GHz). Układ dysponuje pamięcią cache o pojemności 4MB. Układ CPU wykonano w technologii 14 nm FinFET. Wynik układu w aplikacji PassMark to 6735 punktów. Komputer wyposażono w zintegrowany układ graficzny AMD Radeon Vega 8 - wynik zintegrowanego GPU w aplikacji PassMark to 1567 punktów. Komputer jest sprzedawany z preinstalowanym systemem operacyjnym Windows 10 Pro. Komputer spełnia certyfikaty EnergyStar, EPEAT Silver oraz RoHS. Komputer 285 G3 3VA15EA oferuje następujące porty: jeden port Audio (Combo), jeden port HDMI, jeden port LAN/RJ-45, cztery porty USB 3.0 (z tyłu), dwa porty USB 3.0 (z przodu) oraz dwa porty USB 2.0 (z tyłu). Komputer waży 5,4 kg. Komputer 285 G3 3VA15EA umieszczono w obudowie koloru czarnego typu Tower. Producent udziela na komputer rocznej gwarancji On-Site, czyli z opcją naprawy w siedzibie klienta.

Kensington Lock

Konstrukcja gniazda zabezpieczającego w serii HP 285 G3 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania.

Konstrukcja gniazda zabezpieczającego w serii HP 285 G3 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania.

TPM

Komputery serii HP 285 G3 zostały wyposażone w układ TPM, czyli Trusted Platform Module. Przechowuje on w bezpiecznym miejscu klucze kryptograficzne używane do szyfrowania danych. Dzięki modułowi TPM możliwe jest szybkie szyfrowanie i odszyfrowywanie danych na dysku za pomocą funkcji BitLocker dostępnej w systemach Windows. Zabezpiecza to dane na dysku przed odczytaniem po zgubieniu lub kradzieży urządzenia. TPM przechowuje także dane biometryczne wykorzystywane przez logowanie za pomocą Windows Hello odciskiem palca czy rozpoznawaniem twarzy.

Komputery serii HP 285 G3 zostały wyposażone w układ TPM, czyli Trusted Platform Module. Przechowuje on w bezpiecznym miejscu klucze kryptograficzne używane do szyfrowania danych. Dzięki modułowi TPM możliwe jest szybkie szyfrowanie i odszyfrowywanie danych na dysku za pomocą funkcji BitLocker dostępnej w systemach Windows. Zabezpiecza to dane na dysku przed odczytaniem po zgubieniu lub kradzieży urządzenia. TPM przechowuje także dane biometryczne wykorzystywane przez logowanie za pomocą Windows Hello odciskiem palca czy rozpoznawaniem twarzy.

Moduł TPM to już podstawowe i wymagane przez system Windows 11 zabezpieczenie komputera, które znacząco ułatwia szyfrowanie danych i logowanie do systemu.

Gwarancja On-Site

Gwarancja On-Site to wygoda i oszczędność czasu, przenosząca serwis bezpośrednio do Twojego biura lub domu. Jeśli zdalna diagnoza problemu nie przyniesie rezultatu, producent wysyła wykwalifikowanego technika pod wskazany przez Ciebie adres w celu naprawy urządzenia na miejscu.

Gwarancja On-Site to wygoda i oszczędność czasu, przenosząca serwis bezpośrednio do Twojego biura lub domu. Jeśli zdalna diagnoza problemu nie przyniesie rezultatu, producent wysyła wykwalifikowanego technika pod wskazany przez Ciebie adres w celu naprawy urządzenia na miejscu.

Nie musisz martwić się pakowaniem sprzętu, zabezpieczaniem go do wysyłki ani długim oczekiwaniem na zwrot z serwisu centralnego. Większość napraw realizowana jest na Twoich oczach, co daje Ci pełną kontrolę nad procesem i bezpieczeństwem danych znajdujących się na dysku.

Nowe produkty

Nowe produkty

Bezpieczna dostawa

Bezpieczna dostawa

Doradztwo i wsparcie

Doradztwo i wsparcie

ITnes.pl sp. z o.o. jest oficjalnym partnerem HP Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem HP Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Lenovo Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Lenovo Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem ASUS Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem ASUS Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Dell Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Dell Polska. ITnes.pl sp. z o.o. jest oficjalnym partnerem Microsoft Polska.

ITnes.pl sp. z o.o. jest oficjalnym partnerem Microsoft Polska.

Komputer HP 285 G3 3VA15EA należy do serii niezawodnych desktopów 285 G3 firmy HP. Komputer oferuje dysk SSD (M.2 2280, PCIe) o pojemności 256 GB. Komputer producent wyposażył w 8 GB pamięci RAM (1 x 8 GB). Producent zainstalował pamięć typu DDR4. Model obsługuje maksymalnie 32 GB pamięci operacyjnej (model 3VA15EA ma 1 niewykorzystany slot pamięci).

Komputer HP 285 G3 3VA15EA należy do serii niezawodnych desktopów 285 G3 firmy HP. Komputer oferuje dysk SSD (M.2 2280, PCIe) o pojemności 256 GB. Komputer producent wyposażył w 8 GB pamięci RAM (1 x 8 GB). Producent zainstalował pamięć typu DDR4. Model obsługuje maksymalnie 32 GB pamięci operacyjnej (model 3VA15EA ma 1 niewykorzystany slot pamięci).  Konstrukcja gniazda zabezpieczającego w serii HP 285 G3 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania.

Konstrukcja gniazda zabezpieczającego w serii HP 285 G3 została zaprojektowana z myślą o ekstremalnej wytrzymałości, co odróżnia ją od standardowych rozwiązań spotykanych w segmencie domowym. Gniazdo jest trwale zintegrowane z wewnętrznym, wzmocnionym szkieletem obudowy laptopa, co sprawia, że próba jego siłowego wyrwania doprowadziłaby do nieodwracalnego uszkodzenia całego urządzenia. Taka budowa skutecznie zniechęca potencjalnego złodzieja, ponieważ komputer skradziony poprzez brutalne wyrwanie linki staje się bezwartościowy na rynku wtórnym. Solidne materiały użyte do produkcji tego elementu gwarantują, że mechanizm blokujący pozostanie stabilny i niezawodny nawet po wielu latach intensywnego użytkowania. Komputery serii HP 285 G3 zostały wyposażone w układ TPM, czyli Trusted Platform Module. Przechowuje on w bezpiecznym miejscu klucze kryptograficzne używane do szyfrowania danych. Dzięki modułowi TPM możliwe jest szybkie szyfrowanie i odszyfrowywanie danych na dysku za pomocą funkcji BitLocker dostępnej w systemach Windows. Zabezpiecza to dane na dysku przed odczytaniem po zgubieniu lub kradzieży urządzenia. TPM przechowuje także dane biometryczne wykorzystywane przez logowanie za pomocą Windows Hello odciskiem palca czy rozpoznawaniem twarzy.

Komputery serii HP 285 G3 zostały wyposażone w układ TPM, czyli Trusted Platform Module. Przechowuje on w bezpiecznym miejscu klucze kryptograficzne używane do szyfrowania danych. Dzięki modułowi TPM możliwe jest szybkie szyfrowanie i odszyfrowywanie danych na dysku za pomocą funkcji BitLocker dostępnej w systemach Windows. Zabezpiecza to dane na dysku przed odczytaniem po zgubieniu lub kradzieży urządzenia. TPM przechowuje także dane biometryczne wykorzystywane przez logowanie za pomocą Windows Hello odciskiem palca czy rozpoznawaniem twarzy. Gwarancja On-Site to wygoda i oszczędność czasu, przenosząca serwis bezpośrednio do Twojego biura lub domu. Jeśli zdalna diagnoza problemu nie przyniesie rezultatu, producent wysyła wykwalifikowanego technika pod wskazany przez Ciebie adres w celu naprawy urządzenia na miejscu.

Gwarancja On-Site to wygoda i oszczędność czasu, przenosząca serwis bezpośrednio do Twojego biura lub domu. Jeśli zdalna diagnoza problemu nie przyniesie rezultatu, producent wysyła wykwalifikowanego technika pod wskazany przez Ciebie adres w celu naprawy urządzenia na miejscu.